Сроки от 1 дня

Параллелим подготовку документов и испытания.

Сопровождаем сертификацию, декларации, ТУ и маркировку. Работаем по всей России.

От 3 до 14 рабочих дней — зависит от схемы и готовности данных.

Для большинства схем — да. Поможем с отбором и логистикой в ИЛ.

Да, дистанционно по всей РФ. Оригиналы передаём курьером.

При создании новой системы защиты данных рекомендуется внедрять многоуровневую архитектуру. Основным элементом является шифрование, которое должно применяться как для хранения, так и для передачи информации. Используйте современные алгоритмы, такие как AES-256, которые обеспечивают высокий уровень защиты и являются стандартом в отрасли.

Регулярное тестирование на уязвимости представляет собой необходимую процедуру. Запланируйте ежеквартальные аудиты с использованием как автоматизированных, так и ручных методов. Это позволит выявить и устранить слабые места в системе до того, как они будут использованы злоумышленниками.

Обучение сотрудников является ключевым компонентом в системе защиты данных. Разработайте программу, которая включает практические занятия по распознаванию фишинговых атак и основам безопасного поведения при работе с информацией. Зафиксируйте регулярность таких тренингов – минимум раз в полгода.

Контроль доступа к информации должен основываться на принципе минимально необходимого доступа. Убедитесь, что пользователи имеют только те права, которые необходимы для выполнения их служебных задач. Используйте многофакторную аутентификацию для повышения надежности процесса подтверждения личности.

Поддерживайте актуальность программного обеспечения, применяя патчи и обновления сразу после их выпуска. Запланируйте автоматическую установку критически важных обновлений, чтобы снизить риски от известных уязвимостей.

Для надежного анализа рисков, связанных с внедрением новых технологий, необходимо применить многоуровневый подход. Начните с выявления потенциальных угроз в области конфиденциальности данных, интеграции системы и воздействия на бизнес-процессы.

Задайте вопросы для выявления уязвимостей: Какую информацию будут обрабатывать новшества? Как эта информация может быть использована или скомпрометирована? Привлеките к обсуждению всех заинтересованных сторон для более полного понимания ситуации.

Проанализируйте вероятность возникновения каждого из выявленных рисков и потенциальные последствия для бизнеса. Используйте матрицу рисков для визуализации и категоризации. Определите, какие риски требуют срочного внимания, а какие могут быть отложены на второй план.

Регулярно пересматривайте риски по мере изменений в технологическом окружении. Выстраивайте систему мониторинга и отчетности, чтобы обеспечить оперативное реагирование на новые угрозы.

Регулярное сканирование позволяет выявить известные уязвимости в программном обеспечении и конфигурациях. Используйте инструменты, такие как Nessus или OpenVAS, для автоматизированного выявления недостатков. Настройте периодическое сканирование для получения актуальной информации о состоянии системы.

Статический анализ кода помогает находить уязвимости на этапе разработки. Инструменты, такие как SonarQube и Fortify, позволяют обнаруживать потенциальные проблемы, прежде чем код попадет в эксплуатацию. Интеграция этих инструментов в CI/CD процессы улучшает качество разработки.

Динамическое тестирование выявляет уязвимости на работающей системе. Применяйте инструменты вроде Burp Suite и OWASP ZAP для имитации атак и анализа поведения приложения под нагрузкой. Это позволяет выявить артистические недостатки и проблемы с конфигурацией.

Пентестинг или тестирование на проникновение — практический метод, который включает в себя симуляцию атак с целью нахождения уязвимостей. Наем специалистов или использование внутренних ресурсов для выполнения таких тестов может выявить риски, которые не фиксируются автоматическими инструментами.

Анализ угроз включает в себя изучение потенциальных атакующих и их методов. Применяйте методологии, такие как STRIDE или PASTA, для систематизации информации о возможных атаках и уязвимостях.

Регулярные обновления и патчи остаются ключевыми мерами защиты. Убедитесь, что программное обеспечение и системы всегда актуальны, так как многие уязвимости эксплуатируются на основе небезопасных версий.

Обучение сотрудников также полезно для снижения вероятности атак. Проводите тренинги по вопросам безопасности и социального инжиниринга, чтобы повысить осведомленность и снизить риск внутреннего воздействия.

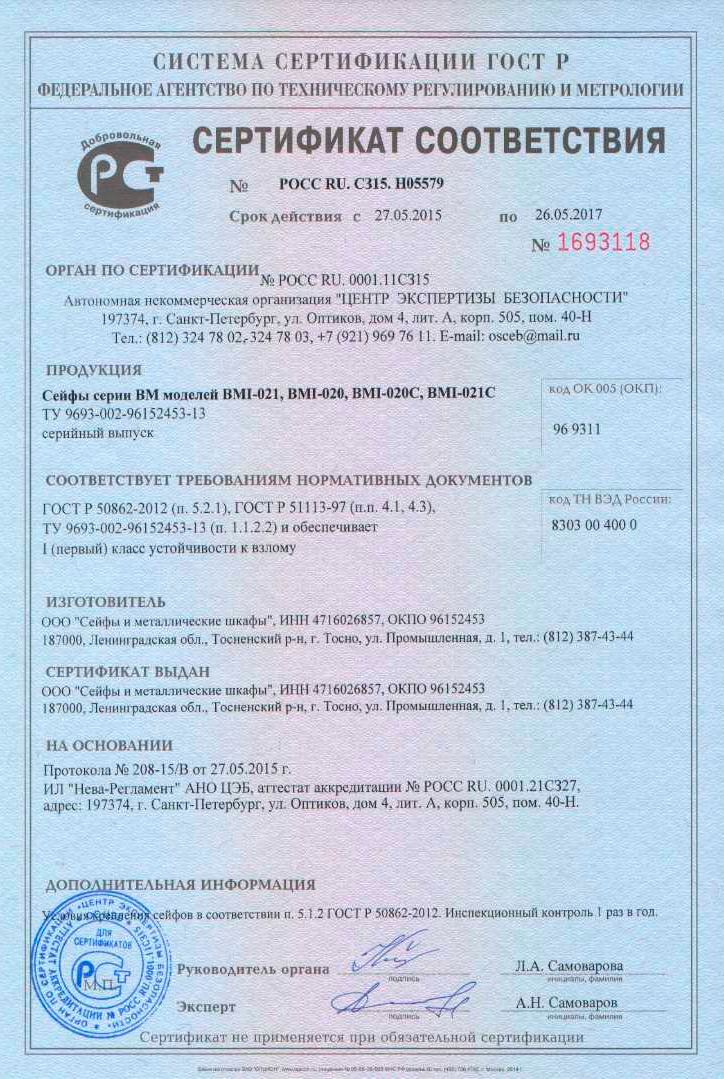

Для достижения необходимого уровня защиты продукции, организации должны следовать установленным процедурам сертификации и соблюдать актуальные нормы, утвержденные международными и национальными стандартами.

Процесс сертификации включает следующие этапы:

Следует учитывать, что взаимодействие с аккредитованными агентствами сертификации обеспечивает высший уровень контроля и соответствия. Для каждого сектора лучше использовать специализированные нормы, которые адекватно отражают специфику продукции или услуг.

Регулярное обновление программного обеспечения и систем – один из базовых шагов к укреплению защиты. Убедитесь, что все используемые приложения и операционные системы обновлены до последних версий, чтобы минимизировать уязвимости.

Используйте сложные пароли, состоящие из сочетания букв, цифр и специальных символов. Рекомендуется применять менеджеры паролей для хранения и генерации надежных комбинаций, избегая использования одинаковых паролей для разных аккаунтов.

Организация регулярных тренингов по киберзащите для сотрудников помогает уменьшить риски, связанные с человеческим фактором. Включите темы распознавания фишинговых атак, безопасного серфинга и использования корпоративной почты.

Реализуйте многофакторную аутентификацию на всех доступах к критически важным системам. Это добавит дополнительный уровень защиты даже в случае утечки пароля.

Создайте резервные копии данных на регулярной основе, сохраняя их в защищенном месте. Это поможет восстановить информацию в случае ее повреждения или потери из-за атаки.

Проведите аудит безопасности сети, чтобы выявить слабые места и устранить их до того, как они станут источником угроз. Регулярно следите за сетевым трафиком и используйте системы предотвращения вторжений.

Доступ к важным системам и данным должен ограничиваться только теми сотрудниками, которым это необходимо для выполнения своих обязанностей. Используйте принципы минимально необходимого доступа.

Анализируйте инциденты и учитесь на них. Каждое нарушение должно рассматриваться как возможность улучшить стратегии защиты.

Обоснование безопасности — это документ или расчет, который показывает, что определенные действия, технологии или явления не представляют опасности для людей и окружающей среды. Это важно для того, чтобы убедиться, что новые разработки или изменения в производственных процессах не приведут к негативным последствиям. Обоснование безопасности необходимо для получения разрешений, а также для обеспечения доверия со стороны общества и инвесторов.

Существует несколько методов оценки безопасности, среди которых квалифицированные эксперты применяют количественные и качественные подходы. Количественные методы включают статистический анализ, вероятностные модели и расчет рисков. Качественные методы могут включать анализ сценариев, экспертные оценки и метод критической оценки. Каждая из этих методик подходит для различных типов проектов и помогает выявить потенциальные угрозы и определить меры предосторожности.

Частота проведения обоснования безопасности зависит от конкретной отрасли и типа деятельности. Например, в сферах, связанных с высоким риском (таких как атомная энергетика или химическая промышленность), обоснование должно пересматриваться регулярно, например, каждые 3-5 лет, или при изменениях в технологии или законодательстве. В менее рискованных областях может быть достаточно проводить анализ раз в несколько лет, при условии, что не произошло значительных изменений.

Обязанности по подготовке обоснования безопасности обычно возлагаются на специализированные группы или подразделения, занимающиеся вопросами безопасности на предприятии. Это могут быть инженеры, экологи, проектировщики и другие специалисты с соответствующей квалификацией. Важно, чтобы команда имела доступ к актуальной информации и могла учитывать различные факторы, влияющие на безопасность, такие как климатические условия, технологические особенности и уровень риска.

Если обоснование безопасности не прошло проверку, это сигнал о необходимости доработки документов и возможной корректировки процессов. Важно понять причины отказа и провести анализ выявленных недостатков. Команда должна внести изменения, уточнить риски и предложить дополнительные меры, направленные на устранение проблем. После доработки документа обоснование безопасности необходимо повторно представить для проверки. В некоторых случаях может потребоваться провести дополнительные исследования или испытания, чтобы подтвердить соблюдение всех требований.

Обеспечение безопасности охватывает несколько ключевых принципов, которые применимы к различным областям, таким как рабочие места, общественные места и информационные технологии. Во-первых, это принцип превентивных мер, который направлен на предотвращение возникновения угроз. Например, в рабочей среде могут быть установлены средства защиты, такие как камеры наблюдения и системы контроля доступа. Во-вторых, это принцип минимизации ущерба, который предполагает наличие механизмов для быстрого реагирования на инциденты, позволяющих снизить последствия от происшествий. Это могут быть планы эвакуации и обучение сотрудников. Третий принцип — это обучение и информирование всех участников системы безопасности о потенциальных угрозах и правилах поведения в экстренных ситуациях. Все эти принципы помогают создать безопасную среду для людей и организаций.

Игнорирование вопросов безопасности может привести к серьезным последствиям для компании. В первую очередь, это угроза безопасности сотрудников, которая может проявиться в авариях, травмах или даже криминальных событиях. Такие инциденты могут вызвать не только физический, но и моральный вред, что негативно скажется на атмосфере в коллективе. Кроме того, если нарушение безопасности связано с утечкой данных, это может привести к потере конфиденциальной информации и значительным финансовым убыткам из-за штрафов и потери репутации. Финансовые последствия могут включать дополнительные затраты на восстановление систем, компенсации пострадавшим и юридические издержки. В конечном итоге, игнорирование безопасности также может отразиться на конкурентоспособности компании, так как клиенты и партнеры могут потерять доверие к ней. Таким образом, важность безопасности в компании нельзя переоценить — от этого напрямую зависит устойчивость и репутация организации.

Работаем прозрачно, быстро и в рамках требований ТР ЕАЭС и ГОСТ Р

Параллелим подготовку документов и испытания.

Опытные РМ и партнёрские лаборатории по РФ.

Фиксированная смета без скрытых платежей.

Помогаем с применением, маркировкой и продлением.

Онлайн-формат, курьеры для оригиналов, реестры.

Коммуникации с ИЛ и реестрами берём на себя.

От заявки до получения документов — сопровождаем на каждом этапе

Подбираем оптимальную схему, сроки и этапы. Фиксируем стоимость.

Подобрать схемуПодписываем договор, получаем от вас комплект исходных данных.

Договор-офертаОрганизуем испытания, готовим ТУ/протоколы, подаём в реестр.

от 3 рабочих днейПередаём оригиналы, консультируем по применению и продлению.

Получить документы